“节省10%的设备,产能增加两倍。”三一集团负责人近期在接受记者采访时表示,工业互联网给企业带来的最显著变化来自生产效率的提升。

这只是工业互联网应用的冰山一角,随着新基建的加速推进,越来越多的企业开始拥抱工业互联网。但就在此时,国际著名车企本田集团的勒索病毒的攻击事件,却再次为工业互联网的安全敲响了警钟。据本田官方声明显示,勒索软件攻击在其日本总部以外多国工厂造成了生产停顿问题。

工业主机安全面临三大威胁

奇安信集团工业安全专家指出,,工业互联网是新一代信息技术与先进制造深度融合的产物。IT和OT互联互通,将本身架构安全存在缺陷的工控系统,通过互联网技术连接甚至直接暴露在互联网上。工业主机是IT/OT技术融合的连接点,也是成本低廉、效果极佳的攻击实施点。

该专家强调,从目前来看,工业主机主要面临漏洞持续增加、勒索病毒攻击以及APT攻击等三大威胁。

据《IT/OT 一体化工业信息安全态势报告(2019)》(以下简称报告)显示,截止去年年底,CNVD 收录的与工业控制系统相关的漏洞高达2306 个,2019 年新增数量达到 413 个。其中,工业主机系统老旧,系统、应用更新缓慢是漏洞频发的重要原因。

与此同时,工业环境之前“带毒运行”是常态。有数据显示,国内半数以上的工控系统都存在带毒运行的情况。但勒索病毒的出现,打破了这一现状,包括台积电、本田等全球知名工业制造企业都不幸中招。报告认为,现阶段勒索病毒仍然是工业互联网安全的最大挑战,病毒攻击的主要目标是工业主机,然而工业主机基本处于裸奔状态,因此,工业企业应落实工业主机的安全防护。

除勒索病毒之外,APT攻击因其隐蔽性和破坏力,更加让工业企业防不胜防。震网、BlackEnergy2、Havex、乌克兰停电事件,这些APT攻击的目标就是工业主机。特别是Triton攻击框架能与施耐德公司的TriconexSIS系统形成通信,通过重新编程,可导致不可逆转的关机操作和物理损害。因此,APT攻击就像一把达摩克里斯之剑,不得不令人担忧。

协同联动全面守护工业主机安全

“由于大部分攻击的目标或者初步落脚点都是工业主机,因此做好工业主机安全防护,就能避免大多数安全风险,”奇安信工业安全专家强调。

为此,奇安信推出的工业主机安全系统可以自动获取工业主机CPU、内存、硬盘等基础信息,形成资产清单,针对核心工业参数配置等重要文件、目录及注册表进行保护,帮助企业收缩工业主机的暴露面积;另一方面针对勒索病毒和APT攻击,从“病毒入口-病毒运行-病毒扩散”三个环节层层设防,步步拦截,进行白进程准入、U盘管控、已有病毒防扩散等安全管理,做到病毒进不来、启不动、扩散不了,实现主机安全无死角病毒防护。

当然,工控漏洞是无处不在的,要深层次去解决安全的源头问题,安全厂商、自动化厂商以及工业用户,单独一方是解决不了的,需要三方协同联动,以开放的心态建立工控漏洞的协同治理机制;同时安全厂商、自动化厂商建立合作模式,充分发挥各自优势,形成安全事件的协同应急处置机制,确保工业安全事件得到正确、恰当的处置,共同保障工业网络安全。

特别提醒:本网内容转载自其他媒体,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

华硕发布 32 英寸

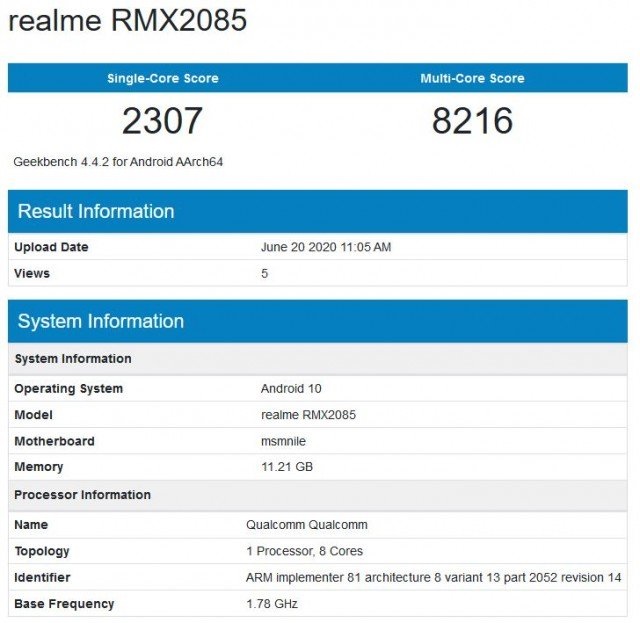

华硕发布 32 英寸 realme X3 现身 G

realme X3 现身 G 最近火热的词典笔

最近火热的词典笔 科大讯飞因材施教

科大讯飞因材施教 个人信息安全|谁

个人信息安全|谁 马斯克:特斯拉应被

马斯克:特斯拉应被 “疫宅期”家庭娱

“疫宅期”家庭娱 金山办公与广西大

金山办公与广西大 迎新基建热潮,椭圆

迎新基建热潮,椭圆 奇安信:主机安全防

奇安信:主机安全防 奇安信助力金融机

奇安信助力金融机 苹果WWDC将发iOS

苹果WWDC将发iOS