2021年是“十四五”开局之年,也是企业数字化转型的关键时点。作为保障企业数字化转型的重要抓手,网络安全被放到了与人工智能、大数据、区块链、云计算等同等重要的地位,成为支撑国家安全体系能力的战略力量。在最新发布的《“十四五”规划和2035年远景目标纲要》中,“网络安全”一词总共出现多达14次,“数据安全”出现了4次。

与“十三五”规划中的“小段落”不同,“十四五”规划对网络安全进行了更大篇幅的详细梳理与说明,涉及数字经济、数字生态、国家安全、能源资源安全四大领域,进一步明确网络安全是未来中国数字化建设的工作重点之一。

正所谓,世事如棋局局新,面对奔涌而来的数字时代,企业应该如何下好网络安全这盘“大棋”?对此,瑞数信息CTO马蔚彦结合“十四五”规划进行详细解读。

马蔚彦表示,当前中国网络安全主要防护产品体系基本建立,技术和服务保障能力持续增强,“十四五”提出要加强网络安全保障体系和能力建设、建立健全关键基础设施保护体系、加强网络安全基础设施建设,从该角度可以看到网络安全的三个重要特征。

特征一:中国的网络安全产业规模继续保持快速而稳健的增长

根据中国信息通信研究院发布的《中国网络安全产业白皮书(2020)》中数据显示,中国网络安全产业2019年规模为1563.59亿元人民币,但安全投入占信息化总投入的比例不足1%,不仅与发达国家8%-10%的现状仍有较大差距,也更与中国近40万亿元人民币规模的数字经济体量并不相称。

此次《“十四五”规划和2035年远景目标纲要》特别提出要培育壮大人工智能、大数据、区块链、云计算、网络安全等新兴数字产业,伴随网络安全产业的“培育壮大”,也正是对网络安全基础设施、体系、能力的一次自上而下的全面检视,标志着国家开始分阶段、分步骤地从宏观顶层设计到微观落地实施有序推进,体现出国家对网络安全的高度重视,意味着中国的网络安全产业规模继续保持快速而稳健的增长。

特征二:新业务场景进一步推动网络安全的创新

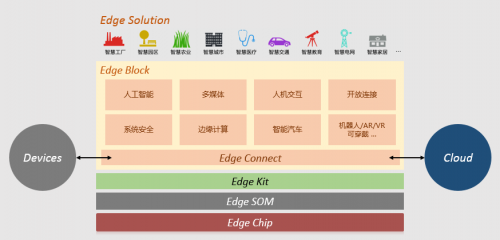

与其他行业不同的是,网络安全产业链条上的细分领域和业务场景相对碎片化,不同企业在安全需求的个性化也相对更多。随着云计算、AI、大数据、物联网、工控系统等应用的日益更新,尤其是在国家大力倡导的“新基建”、新消费等典型应用场景及各种异构垂直行业需求,要求网络安全产品根据业务场景的不同,从设计理念、核心算法、产品形态等多方面做出调整。

同时,云安全、威胁情报等新兴安全产品和服务逐步落地,自适应安全、情境化智能安全等新的安全防护理念接连出现,也都进一步加剧了网络安全行业的碎片化程度。可以肯定,未来新应用场景的网络环境更为复杂,每个细分场景都会催生个性化安全防护需求。

针对不同细分业务领域,网络安全行业将呈现“百花齐放”的局面,对一些安全大厂来说,正在从传统的单一和标准化产品交付,逐步转为解决方案交付,向运营、安全服务转型,相当于可以给用户提供完整的闭环方案,这是安全大厂演进的趋势。另外对于一些细分市场,也就是非常专业的技术领域,会涌现出更多的安全专业厂商,这也使得网络安全领域的未来充满了创新与活力。在国家战略指引下,既有细分的创新,又有积极和优化整合,将网络安全产业助推上一个更高的台阶。

特征三:“网络安全+业务”融合趋势下对综合防御能力提出更高要求

对于企业用户而言,网络安全防护工作是持续性的过程,数字化转型的不断深入,使安全和业务越来越不可分割。同时,网络安全防护的边界越来越模糊,甚至逐步消失,这无疑将对传统的基于分区分域防护的思路带来根本性冲击。未来,企业需构建起与业务紧密捆绑的“网络安全+业务”整合防御体系,并将AI算法、机器学习等新技术融入进网络安全技术,形成网络安全态势感知和预测能力,全面提升网络潜在风险和威胁的预判发现、应急处置等能力。

马蔚彦表示,在厘清网络安全行业涌现出的新特征基础上,企业更要知道如何下好网络安全这样一场时代的“大棋局”。事实上,每一个成功的企业都是时代棋局的一部分,身为大时代棋局的棋子,企业不仅需要知道棋局的大势所在,也要知道如何日拱一卒。

建议一:关键业务安全重心从网络到应用,安全重点应更多关注新兴和未知威胁

目前,关键业务安全的重心从网络发展到了应用,而应用的种类和访问量越来越大,这里面的未知攻击也越来越多,安全的重点也就需要更多的关注那些新兴和未知威胁的安全防护。随着行业的发展,现在就要从物理的、网络的传统边界跨越到应用的边界,包括应用和应用之间的API交互(访问数据)。对于企业而言,既要补足之前在应用安全方面原本薄弱的防护措施,又不能放松对与新兴威胁的防御策略。在挑战面前,“十四五”规划从战略层面明确了方向和重点。

此次“十四五”规划对电力、能源等关键业务领域的网络安全问题进行了特别提及,可以看作是关键业务领域近年来对网络攻击频发最有力的回应。规划指出,要完善能源风险应急管控体系,加强重点城市和用户电力供应保障,强化重要能源设施、能源网络安全防护。

近年来发生的大量攻击案例表明,针对电力、能源等关键业务基础设施的攻击,可以给国家带来严重甚至是毁灭性的打击。比如2010年6月,伊朗核设施控制系统遭遇“震网”(Stuxnet)病毒攻击,最终导致大批离心机损坏,大大延缓了核计划进程。2015年12月,乌克兰电网就曾因黑客攻击造成大面积停电。据统计,2020年,国家电网公司收到攻击警报相对于上一年度有较大增长,未来能源电力领域关键信息基础设施遭到攻击的风险将进一步增加。

对此,马蔚彦认为,哪些系统需要开放、开放到什么程度,都需要通盘考量规划。对于打通的业务点,从基础网络层、数据层,到最上面的应用层,每个层面都有不同的考虑,所以一定要根据不同业务层级进行针对性设计。

同时,网络安全采用的手段和重点也随开放程度不同而不同,在网络安全技术的应用上也要有侧重点,有些只需要考虑访问控制和隔离装置,比如进行物理隔离或半隔离,对于封闭区域内也只需考虑到一些简单的安全技术。但在数据和设备互联互通之后,特别是随着5G技术、互联网技术的深度融合,海量终端接触到了网络,可能的攻击入口成数据级的放大,面临高度定制化的网络攻击威胁也加大,而传统监测手段则难以识别精心定制的网络攻击。

建议二:强化“平战结合”思想,从“被动防御”向“主动安全”转变

在政务领域,国家机关、企事业单位等在网络安全方面更加强调以“实战化”思想为导向构建网络安全防御体系,不仅指在特殊和重要时期的“战时”具有实效性防护能力,更要兼顾平时常态化时期的实效,即“平战结合”思想。在“合规”驱动基础上以实效性为更大的驱动力推动不同阶段、不同设备和安全系统的筛选、迭代和优化,将安全能力平滑升级,从而不必大规模增加成本。

目前,国内政府网站40%-60%的网络流量均来自爬虫,在提供公众查询的服务性网站业务中,这一比例甚至更高,更为棘手的是大量分布式多源低频的爬虫和攻击,导致数据被持续性大规模拖取和泄漏的风险,以及业务系统的宕机风险,需要更有效和高级的爬虫识别技术和对抗能力。

根据此类现象,马蔚彦提出,政企应该从被动防御转向主动安全。常规的安全都是先出现攻击再防守,这样防御永远是被动的,所以主动安全就显得十分必要,这就要求安全防御要从事后向事前转变,实现关口的前移和提前预警;从静态特征分析向智能数据分析转变,实现动态安全防护;从手工向自动化转变,实现运维自动化;从单点向全面转变,实现协同联动和全面防护。

针对政务网站批量爬虫违规收集信息的情况,瑞数信息的解决方案跳出传统依赖特征码、阀值、打补丁和策略规划等方式,而是运用“动态安全”技术进行人机识别,令自动化工具完全失效。通过细粒度的自动化攻击行为透视,准确定位攻击。清洗日志中大量自动化工具产生的数据,提供有效的威胁数据分析。凭借甄别模拟正常行为的各类自动化工具,从而达到对已知和未知的自动化攻击的全面防御。

建议三:动态安全+AI技术超融合,自动化攻击和未知威胁防御能力倍增

马蔚彦看来,网络攻击与防御其实是一个动态博弈的关系,没有100%的安全。随着新型攻击类型的涌现,其防御策略也必须要持续提高。将AI技术与动态安全技术进行融合,让防御技术不断升级,不断提升攻击成本和攻击门槛。

据权威报告显示,全球90%以上的网络攻击流量都来自于自动化黑客工具,每年造成超过万亿的经济损失。为了应对海量未知威胁和自动化威胁,网络安全防御体系开始向基于AI的自动化对抗演进。

借助AI加持的动态安全技术和超融合安全防御体系,瑞数信息为企业打造更具全局性和深入度的安全能力集成,从去年开始,瑞数信息更是加大了数据分析和机器学习,加强了对于高隐蔽性异常行为、高级拟人的自动化攻击行为的识别,进一步提升网络安全解决方案的效能。

如今,网络安全正逐渐从合规走向真实的对抗,并且面对不断涌现的新技术和复杂多变的安全威胁,需要持续探索和创新。瑞数信息在秉承动态安全和主动安全理念的同时,以AI等智能化技术加持,为关键基础设施提供更具创新性的网络安全解决方案,正成为网络安全的“探索者”和“创新者”。

特别提醒:本网信息来自于互联网,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

注意了!Redmi K40

注意了!Redmi K40 小米母亲节活动

小米母亲节活动 扎根中国,拥抱海南

扎根中国,拥抱海南 讯飞C端产品亮相

讯飞C端产品亮相 王炸!九号跨界奥地

王炸!九号跨界奥地 投影仪拍照教程全

投影仪拍照教程全 九号总动员南京站

九号总动员南京站 红袖集团:聚焦电商

红袖集团:聚焦电商 “十四五”数字化

“十四五”数字化 中和农信:为耕作插

中和农信:为耕作插 抢滩 API 和节点

抢滩 API 和节点 厦门某教育机构团

厦门某教育机构团 网传青海电信又有

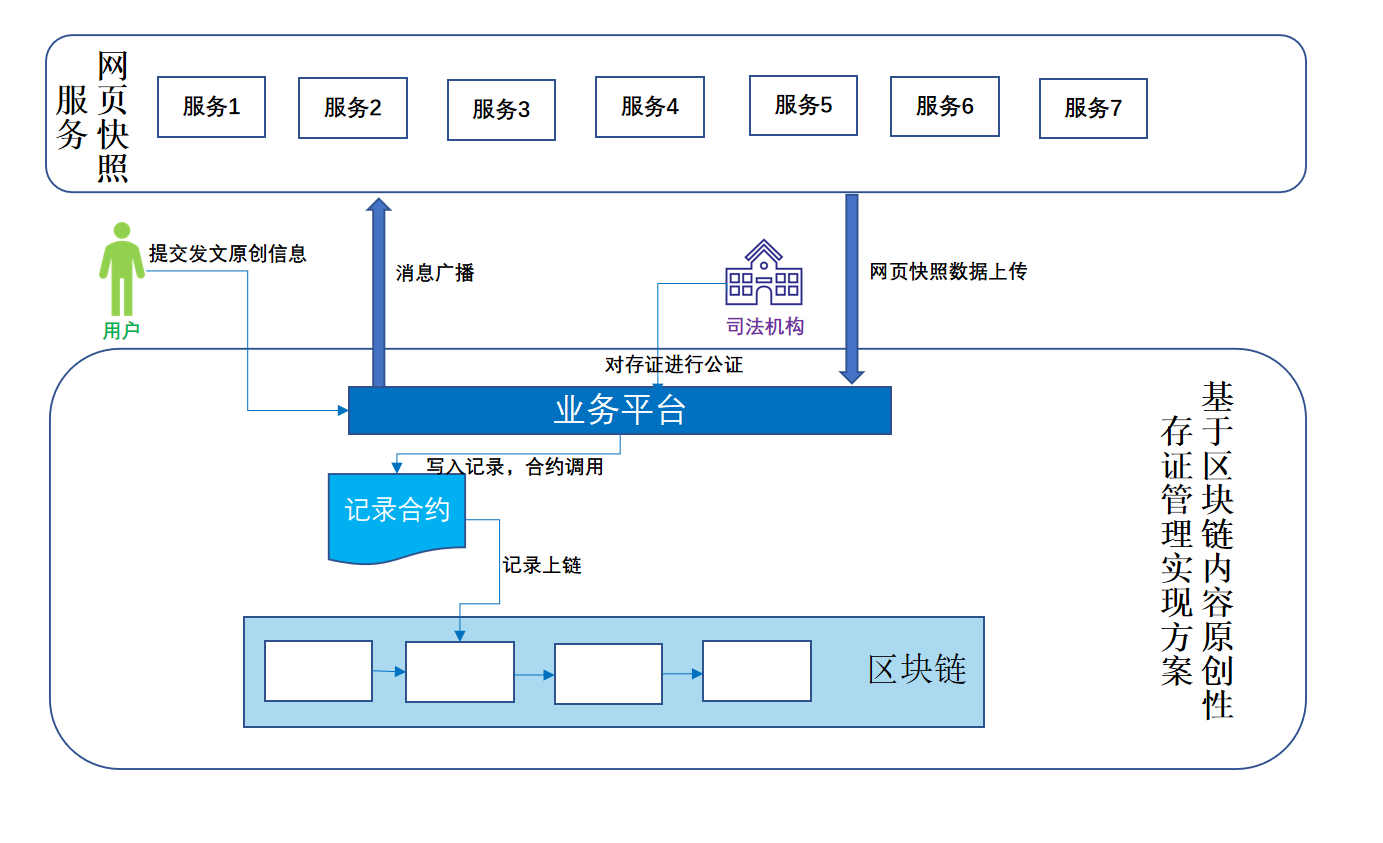

网传青海电信又有 腾讯构建“至信链

腾讯构建“至信链 完美世界游戏携手

完美世界游戏携手 大鹏空降PP体育解

大鹏空降PP体育解