4月4日中午前后,小刘像往常一样,照例检查公司网络系统和相关配置工作,当观看总控系统时,发现专门用来检测未知黑客攻击的腾讯御界高级威胁检测系统发出警报,显示当前公司的网络系统可能正在遭受不法黑客攻击,危急之下,小刘第一时间求助腾讯安全应急响应中心。

(图:腾讯御界高级威胁检测系统攻陷警报)

腾讯安全技术专家在征得企业同意后对机器设备进行远程取证,同时结合御界关键日志信息发现,这是一起典型的针对企业本地数据库(SQL Server)服务器的弱口令爆破攻击事件。由于受害SQL Server服务器使用了较弱的密码口令,作恶团伙在对目标进行数千次连接尝试之后,最终在4日11点37分成功爆破,成功进入该企业服务器。所幸发现及时,腾讯安全技术专家也在第一时间协助该企业进行隔离、杀毒,这次攻击并未直接给公司造成任何损失。

(图:不法黑客远程爆破SQL Server服务器高达数千次之多)

此前,腾讯安全曾多次预警过此类利用弱口令对企业SQL服务器进行爆破攻击事件。关于弱口令没有严格定义,凡是容易被别人猜测或者被破解工具破解的密码都是弱口令,例如“123”、“abc”等。而所谓“爆破”,就是黑客拿着一本包含了很多弱口令的“字典”进行逐次尝试,如果目标服务器的密码碰巧在这本“字典”里,那么这次“爆破”就能成功,黑客也就能顺理成章地进入服务器为所欲为。

针对此次攻击,腾讯安全技术专家发现了作恶团伙在HFS服务器上的大量“作案工具”,包括Windows提权工具、linux挖矿程序等一系列黑产工具,同时在另一个HFS服务器上存有爆破SQL服务器的攻击日志,桩桩件件,罪状分明。可见这是一次有组织、有预谋,经过精心计划的攻击行动。

其实,这次事件只是这个黑客团伙进行连环攻击的冰山一角。腾讯安全御见威胁情报中心对整个事件展开溯源调查后发现,该作恶团伙目前已成功入侵3700余台SQL服务器,涉及到数百个中小型企业,获得了这些企业服务器的管理员权限,在后台下载运行门罗币挖矿木马。同时入侵者还会开启服务器的3389端口,添加一个管理员帐户,相当于给自己留了一把可以随时进出企业服务器的“钥匙”。可以说,这样的行为极易导致更为严重的信息泄露事件发生,往往给企业带来难以估量的损失。

(图:部分受害公司IP)

腾讯安全通过对被爆破的弱密码进行分析发现,以下弱密码已经被黑客掌握,还在使用这些密码的企业需要提高警惕,建议尽快进行修改,否则一旦被黑客盯上对服务器进行暴力破解,很可能导致关键业务信息泄露。

(图:SQL服务器常见弱密码明细)

当前,越来越多的全球性企业被卷入数据泄露行列,而一旦公司数据泄露,不仅损害了用户个人隐私,企业还要为此买单,面临一系列失信、口碑下跌的危机。对于企业而言,如何防御企业信息泄露,避免遭受不法黑客攻击就显得至关重要。

为此,腾讯安全反病毒实验室负责人马劲松提醒广大企业用户,建议加固SQL Server服务器,修补服务器安全漏洞和使用安全密码策略;修改SQL Sever服务默认端口,在原始配置基础上更改默认1433端口设置,并且设置访问规则,拒绝1433端口探测;同时检查服务器是否已开启远程桌面服务,并高频次检查是否有异常帐户添加和登录事件发生,可有效防止不法黑客破解。

就目前不法黑客攻击手法来看,提升技术手段和使用可靠的网络安全产品,是阻断不法分子入侵的有效方式,本文开头的企业就是在腾讯御界高级威胁检测系统的及时预警下,配合腾讯安全技术人员的积极响应和及时阻断,成功阻止了一起爆破攻击。对此,腾讯安全技术专家建议企业全网安装腾讯御点终端安全管理系统、腾讯御界高级威胁检测系统、腾讯御见安全态势感知平台以及腾讯御知网络空间风险雷达等产品,在终端安全、边界安全、网站监测、统一监测方面建立一套集风险监测、分析、预警、响应和可视化为一体的安全体系,可以全方位、立体化保障企业用户的信息安全。

(图:腾讯御界高级威胁检测系统)

特别提醒:本网内容转载自其他媒体,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

用肩膀守护“最后

用肩膀守护“最后 手机壁纸分享:你想

手机壁纸分享:你想 设计理念超前!MAX

设计理念超前!MAX 云天励飞首席科学

云天励飞首席科学 估值200亿荣登独

估值200亿荣登独 网络安全 意识为

网络安全 意识为 ALB专访好丽友法

ALB专访好丽友法 ISC 2020 信创安

ISC 2020 信创安 谷歌 Chrome 浏览

谷歌 Chrome 浏览 驱动人生 神操作

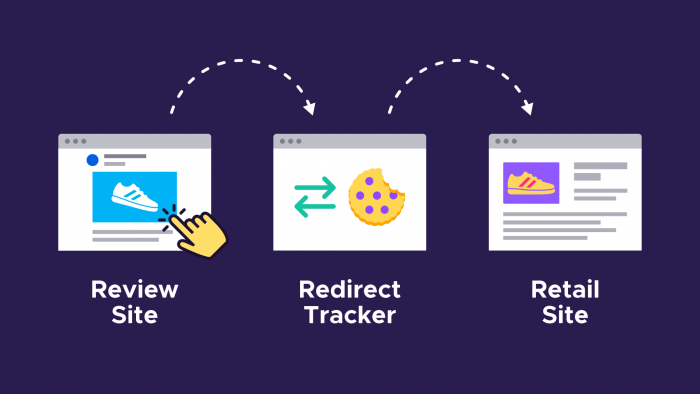

驱动人生 神操作 鱼塘软件|电商“

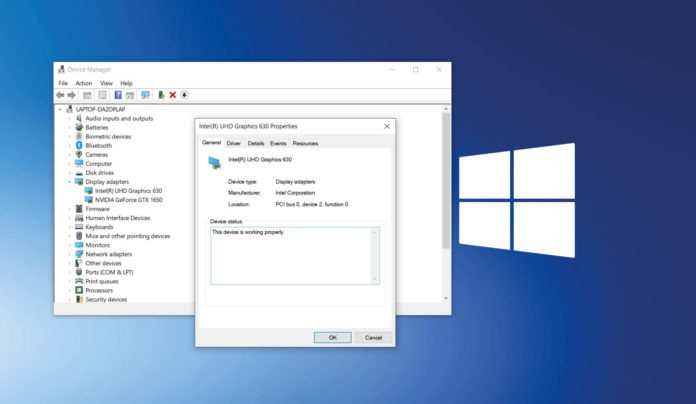

鱼塘软件|电商“ Win10 设备管理器

Win10 设备管理器 消息称 NVIDIA 定

消息称 NVIDIA 定 “大招”傍身,作业

“大招”傍身,作业 金山办公赋能广西

金山办公赋能广西 软件业迎政策东风

软件业迎政策东风