2019年5月14日,微软发布了针对远程桌面服务的远程执行代码漏洞CVE-2019-0708的修复程序。该漏洞是预身份验证且无需交互,攻击者通过远程桌面服务向目标设备发送特殊构造的请求,远程执行任意代码。这意味着恶意软件如果使用该漏洞进行攻击的话,可能会出现与2017年WannaCry攻击的大面积感染事件。

安全狗海青实验室已经第一时间响应并发布本篇预警信息,我们随后将进行进一步的研究分析,目前我们将提供临时的处置方案,请用户知悉。

预警报告信息

高危系统范围

以下系统属于易受攻击的范围,需要格外注意

*Windows7

*Windows Server 2008

*Windows Server 2008 R2

*Windows XP

*Windows Server 2003

另,运行Windows 8和Windows 10的客户不受此漏洞的影响。

安全修复建议

针对不同用户和不同的情形,我们基于自身产品优势总结了三套修复方案,请用户根据自身情况选择最恰当的方式。

修复方案一

用户可根据自身系统及时安装补丁和更新系统

对于Windows 7及Windows Server 2008的用户,及时安装Windows发布的安全更新。

链接:

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

对于Windows 2003及Windows XP的用户,请及时更新到最新系统版本。微软在KB4500705中为这些不支持的Windows版本提供了修复程序。

链接:

https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708

修复方案二

通过服务器安全狗扫描漏洞并修复

修复方案三

如果不方便打补丁,请务必使用安全狗远程桌面登陆保护功能。

特别提醒:本网内容转载自其他媒体,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

用肩膀守护“最后

用肩膀守护“最后 手机壁纸分享:你想

手机壁纸分享:你想 设计理念超前!MAX

设计理念超前!MAX 云天励飞首席科学

云天励飞首席科学 估值200亿荣登独

估值200亿荣登独 网络安全 意识为

网络安全 意识为 ALB专访好丽友法

ALB专访好丽友法 ISC 2020 信创安

ISC 2020 信创安 谷歌 Chrome 浏览

谷歌 Chrome 浏览 驱动人生 神操作

驱动人生 神操作 鱼塘软件|电商“

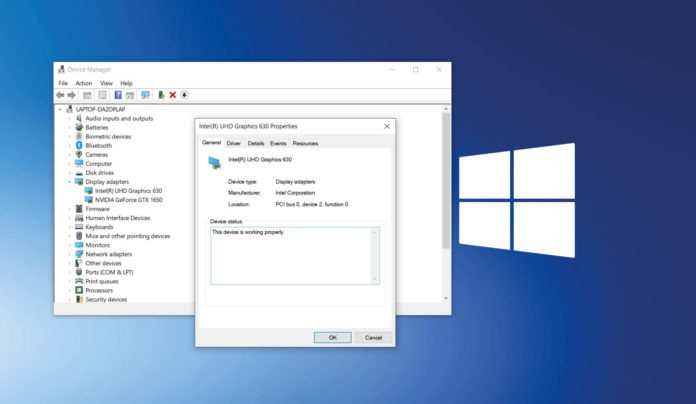

鱼塘软件|电商“ Win10 设备管理器

Win10 设备管理器 消息称 NVIDIA 定

消息称 NVIDIA 定 “大招”傍身,作业

“大招”傍身,作业 金山办公赋能广西

金山办公赋能广西 软件业迎政策东风

软件业迎政策东风