近期,360安全大脑监测到大量远控木马的传播,经过深度分析,发现该木马是“Torchwood”远控木马的新变种。曾经该木马通过下载网站、钓鱼邮件和QQ群等方式传播,都已被360安全大脑全面查杀,而最近的更新则有卷土重来的迹象。

这一次该木马再度延用“CHM钓鱼攻击”的传播方式,并配合极具迷惑性的标题,诱导用户打开木马文件,使其在不知不觉中遭受攻击。广大用户不必过分担心,目前360安全大脑已全面拦截该木马的攻击,建议用户及时下载安装360安全卫士保护电脑隐私及数据安全。

CHM文件“鱼目混珠”潜入系统

“白加黑”作案手法屡试不爽

什么是CHM文件呢?大家不要觉得CHM文件很“冷门”,它是经过压缩的各类资源的集合,日常中支持图片、音频、视频、Flash、脚本等内容,因为方便好用、形式多样,也可算是文件格式界里的“经济适用款”,越来越多的电子书、说明文档都采用了CHM格式。在大多数人的印象中,CHM类型文件是“无公害”文档文件,但只要加以利用便可以“鱼目混珠”潜入系统躲过杀软,并发起隐秘攻击。事实上,360安全大脑监测到的多起攻击事件中,都可以看到 CHM 文件的影子,这类手法也被业界形象地称为“白加黑”攻击。

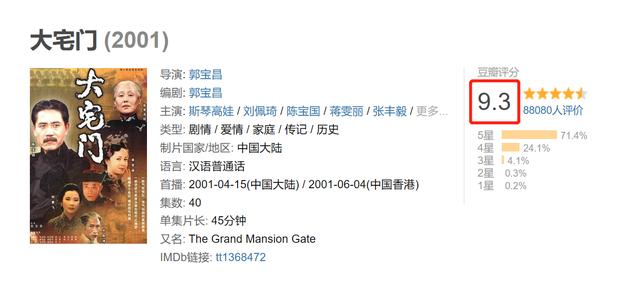

历史手法,又在重演。本轮攻击中,360安全大脑发现木马作者再次利用了CHM文件,再配上能够引起用户兴趣的敏感标题,然后通过下载网站、钓鱼邮件和QQ群等渠道传播,最终诱导用户打开木马文件,达到控制用户电脑,盗取帐号密码及重要资料等目的。

(与“钱财”等有关的诱惑性标题)

360安全大脑对该CHM文件进一步溯源分析,发现Torchwood远控木马的攻击核心是加入了具有云控功能的HTML脚本。当用户运行虚假的CHM文件后,“精心乔装”的虚假网页访问404图片便会自动弹出,与此同时,潜伏在系统后台已久的攻击程序也同时悄然运行。

360安全大脑对该混淆代码分析,发现其攻击流程如下:

1、利用certutil.exe 下载一张网站访问404的截图run.jpg,用来欺骗用户。

2、利用certutil.exe 下载压缩后的攻击模块temp1.jpg。

3、利用certutil.exe 下载解压用的WinRar工具helloworld.jpg。

4、运行WinRar工具,用来解压攻击模块,密码为“Tatoo”。

5、用户实际运行的效果,前端利用欺骗性图片迷惑用户,背后则偷偷运行攻击程序。

整个过程大致如下,完成下载和解压工作后,木马就会进入攻击流程。

具体的攻击代码流程如下:

1、首先木马作者会启动Perflog.exe文件,该文件是罗技的键鼠管理程序,属于被白利用的正常程序。

2、Perflog.exe会加载黑模块logidpp.dll,这是木马作者经常使用的“白加黑“手法。

3、logidpp.dll是一个PELoader程序,它的任务是在内存中解密bugrpt.log文件,并在内存中加载运行此恶意模块。

4、调用恶意模块的导出函数“Torchwood“,执行远控代码流程。

值得一提的是,此类木马是一个具有下载和内存执行功能的程序,并且可以通过云控的方式运行任意代码。这里,我们主要分析的是其传播远控程序对受害目标进行攻击的过程,可以看到该木马还包含一系列自我保护的功能,以达到长久驻留的目的。

(添加注册表,长期驻留)

(远控功能)

(内置的安全软件检测列表)

Torchwood 远控木马前有针对杀毒软件的检测躲避大招加持,后有任意代码执行的远控攻击技能傍身,本轮攻击可谓来势汹汹,但360安全大脑通过多种技术手段防御和发现最新木马病毒,且已率先实现对该类木马的查杀,为避免此类攻击的感染态势进一步扩大, 360安全大脑建议:

1、建议广大用户前往weishi.360.cn,及时下载安装360安全卫士,能有效拦截该木马的攻击,保护个人信息及财产安全;

2、使用360软件管家下载软件。360软件管家收录万款正版绿色软件,经过360安全大脑白名单检测,下载、安装、升级,更安全;

3、不要随意下载、接收和运行不明来源的文件,以防中招。

附录IOC

特别提醒:本网内容转载自其他媒体,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

用肩膀守护“最后

用肩膀守护“最后 手机壁纸分享:你想

手机壁纸分享:你想 设计理念超前!MAX

设计理念超前!MAX 云天励飞首席科学

云天励飞首席科学 估值200亿荣登独

估值200亿荣登独 网络安全 意识为

网络安全 意识为 ALB专访好丽友法

ALB专访好丽友法 ISC 2020 信创安

ISC 2020 信创安