近日,腾讯安全御见威胁情报中心捕获到一个利用多种攻击方式在内网传播的挖矿木马“快Go矿工”。该木马利用永恒之蓝漏洞(MS17-010)攻击内网,并在中毒电脑中植入挖矿和远控木马。据统计,该病毒攻击地区分布在全国各地,广东、江苏、河南、北京是受到攻击的重灾区。从行业来看,受病毒影响最严重的是IT行业,约占21%,目前已有近万台设备受到波及。

因该病毒在使用的C2域名中包含“kuai-Go”,腾讯安全技术专家将其命名为“快Go矿工”。对于已中招的企业用户,建议尽快安装“永恒之蓝”等漏洞相关补丁,推荐使用腾讯御点终端安全管理系统进行查杀。

(图:腾讯御点终端安全管理系统可实时拦截该木马)

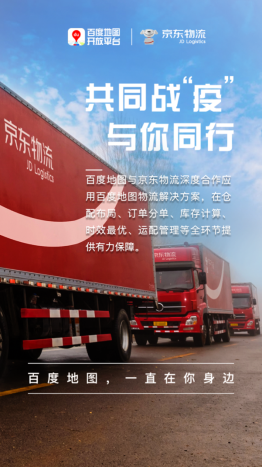

据腾讯安全技术专家介绍,该木马利用双脉冲星、永恒浪漫、永恒之蓝等攻击工具,对企业网络发动攻击,同时在被感染电脑中进行搜集信息、上传下载文件、键盘记录、执行任意程序等操作,中毒电脑面临机密信息泄露风险。截止目前,该木马已挖矿获得门罗币242.7个,折合人民币9万余元。

![C:\Users\pintertliu\Documents\Tencent Files\619019308\Image\C2C\P21]I@PERWUU9$$[OF]{NB0.png](/d/file/p/2019/10-19/e1d90eec89d5cc8405a510b40a544fe9.png)

(图:“快Go矿工”矿池挖矿收益)

此次“快Go矿工”利用的漏洞,正是曾被WannaCry等多种著名勒索病毒使用的永恒之蓝漏洞。自2017年微软发布永恒之蓝相关漏洞补丁之后,截至目前,仍有约30%未修复的企业用户面临被攻击的风险,给网络安全埋下了巨大隐患。

事实上,不法黑客对易用又稳定的漏洞可谓爱不释手,典型的当属永恒之蓝系列漏洞。2017年5月,不法黑客利用该漏洞主动传播蠕虫式勒索病毒,开启了以WannaCry为代表的勒索病毒时代,有150多个国家和地区的超过20万台电脑遭到侵袭,包括政府、医疗、交通在内的多个部门受到影响。2018年3月,腾讯安全御见威胁情报中心监测发现,WannaMiner挖矿木马利用永恒之蓝漏洞在局域网内传播,致使国内600多家企业超3万台电脑遭感染。2018年12月,借用某公司软件升级通道传播的某个永恒之蓝下载器,经历了20多个版本的迭代,依然活跃在病毒界,对企业安全造成不小威胁。

面对此次来势汹汹的“快Go矿工”木马,腾讯安全反病毒实验室负责人马劲松提醒企业用户注意内网安全防范,尽量关闭135、139、445等不必要的网络端口;及时下载并更新Windows系统补丁并修复永恒之蓝系列漏洞,或尝试手动方法清除;同时对重要文件和数据(数据库等数据)进行定期非本地备份。

此外,腾讯安全技术专家建议,企业用户可全网安装腾讯御界高级威胁检测系统,检测未知黑客的各种可疑攻击行为。腾讯御界高级威胁检测系统,是基于腾讯反病毒实验室的安全能力、依托腾讯在云和端的海量数据,研发出的独特威胁情报和恶意检测模型系统。能及时阻止不法黑客入侵,全方位保障企业自身的网络安全。

(图:腾讯御界高级威胁检测系统)

特别提醒:本网内容转载自其他媒体,目的在于传递更多信息,并不代表本网赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本网有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。

用肩膀守护“最后

用肩膀守护“最后 手机壁纸分享:你想

手机壁纸分享:你想 设计理念超前!MAX

设计理念超前!MAX 云天励飞首席科学

云天励飞首席科学 估值200亿荣登独

估值200亿荣登独 网络安全 意识为

网络安全 意识为 ALB专访好丽友法

ALB专访好丽友法 ISC 2020 信创安

ISC 2020 信创安 Facebook 开源 In

Facebook 开源 In 电视教育软件推荐

电视教育软件推荐 腾讯手机管家提醒

腾讯手机管家提醒 雷池(SafeLine)重磅

雷池(SafeLine)重磅 WCAA:首个刀塔自走

WCAA:首个刀塔自走 Wi-Fi性能认证 助

Wi-Fi性能认证 助 台湾之星今日 5G

台湾之星今日 5G  中国电信、国家电

中国电信、国家电